Recentemente, pesquisadores de segurança anunciaram a descoberta de uma plataforma de malware avançada que tem operado sem ser detectada por pelo menos cinco anos.

De acordo com especialistas, o ProjectSauron (Projeto Sauron) como é nomeado, é tão avançado e bem programado que é provável que ele seja obra de um grupo de hakers patrocinado pelo Estado, ou seja, tem aval de uma organização de inteligência do governo.

Esse malware tem estado ativo, pelo menos, desde o ano de 2011, sendo disseminado em redes de alto nível na Rússia, China, Suécia e em vários outros países.

Os pesquisadores de segurança das empresas Symantec e Kaspersky Lab, detectaram o malware em um esforço conjunto e, segundo elas, ele foi descoberto em mais de 30 sites infectados até agora – incluindo uma companhia aérea na China, uma embaixada na Bélgica e uma organização não-identificada na Suécia.

Ao contrário dos tipos de malware que tem como alvo afetar os computadores de consumidores regulares, o ProjectSauron – que também atende pelo nome “Remsec” – tem um foco mais específico, embora ele seja executado em plataformas Microsoft Windows comuns.

O malware foi programado para se infiltrar em redes de computadores geridos por organizações como governos, instalações militares, centros de investigação científica e sistemas corporativos de TI.

Seu proposito é espionar redes infectadas, abrindo um backdoor (utilitário de administração remota) em sistemas comprometidos, registrando as teclas digitadas e roubando informações pessoais, como credenciais de usuários e senhas.

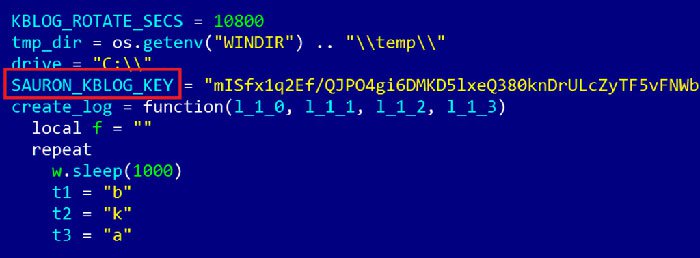

O nome “ProjectSauron” vem de referências a “Sauron”, que está escrito nas linhas de código do malware (veja a imagem acima), segundo a Symantec, o malware foi criado por um grupo de hackers até então desconhecido, chamado Strider – que claramente gostam da obra “O Senhor dos Anéis”, dadas as referências a Sauron, antagonista da trilogia de livros e filmes.

Uma das razões que levou tanto tempo para os especialistas em segurança detectarem o ProjectSauron, é que o programa foi programado para ser quase invisível, com ataques usando um código único para cada alvo em separado. Isso significa que o malware não aciona as bandeiras vermelhas nos sistemas em que os programadores de segurança geralmente procuram por códigos maliciosos.

Apesar de estar ativo desde 2011, a Kaspersky Lab só descobriu o trabalho dos hackers no ano passado, quando a empresa foi perguntada por um de seus clientes que percebeu um tráfego de rede anormal.

Os pesquisadores e programadores da Kaspersky Lab explicam que os hackers compreendem claramente que os analistas estão sempre à procura de padrões, por isso, fizeram questão de remover estes padrões. Assim, será mais difícil que empresas de segurança descubram o malware.

A Symantec descreve o ProjectSauron como tendo uma série de “características stealth”, incluindo o armazenamento de seus componentes em executáveis, o que torna ainda mais difícil para softwares antivírus tradicionais detectarem o “vírus” corretamente. Ele também é capaz de infectar computadores em redes fisicamente isoladas, que não estão conectados à internet, através do uso de chaves USB.

Grande parte da funcionalidade do malware é se implantar através de uma rede, o que significa que ele reside apenas na memória de um computador e nunca é armazenado no disco. Isto também faz com que ele seja mais difícil de ser detectado. O que indica que os hackers do grupo Strider são tecnicamente competentes.

A boa notícia é que segundo a Kaspersky, o ProjectSauron parece ter sido barrado este ano em grande parte dos sites que foram infectados. Os pesquisadores da empresa dizem estar conscientes que não há garantias que tudo permaneça “limpo” assim por muito, pois é bem possível que um novo malware como este seja criado.

Afinal, ambas as empresas pensam que para uma plataforma de malwares ser tão sofisticada assim, teria que ter o sombrio apoio de algum governo – o que significa, um monte de planejamento e dinheiro gasto para coordenar um ataque desse nível. E isso provavelmente não acabou ainda.

A Kaspersky Lab explica que uma operação com tal complexidade, que visa roubar informação confidencial e secreta, só pode ser executada com o apoio de um Estado/Nação. É provável que o ProjectSauron necessite de várias equipes de especialistas e um orçamento, provavelmente, na casa dos milhões. A empresa diz estar ciente de mais de 30 organizações de hackers, mas acredita que esse ataque é apenas a pequena ponta do iceberg.