Na última semana, um ataque cibernético ransomware, que ganhou o nome de WannaCry, causou pânico e caos ao redor do planeta, após infectar mais de 230 mil computadores em 150 países, em especial organizações e empresas, como o Serviço Nacional de Saúde do Reino Unido.

Mas se você ficou preocupado com o acontecido, prepare-se para o pior. Especialistas alertam que um novo ataque cibernético, chamado de Adylkuzz, esta sendo desenvolvido por hackers, e pode ser ainda mais devastador que o WannaCry.

As estatísticas iniciais sugerem que o ataque pode infectar centenas de milhares de computadores no planeta todo, apesar de ainda ser incerto qual tipo de sistema será o alvo. Essa nova ameaça foi descoberta pela empresa de segurança Proofpoint, que fica na Califórnia, nos EUA.

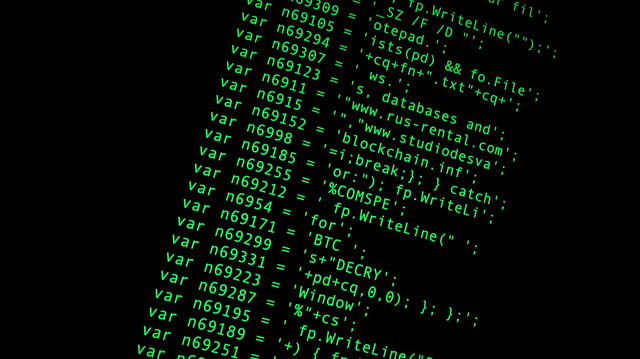

Em uma publicação no seu site, a Proofpoint diz o seguinte: “nós descobrimos outro tipo de ataque cibernético em larga escala, que utiliza o EternalBlue e o DoublePulsar para instalar o programa de criptografia Adylkuzz. As estatísticas iniciais sugerem que este ataque pode ter uma escala maior que o WannaCry, afetando centenas de milhares de computadores e servidores mundo afora.”

Ainda de acordo com a Proofpoint, a campanha do Adylkuzz começou antes mesmo do WannaCry, que aconteceu no último dia 12.

E muitos especialistas em segurança cibernética acreditam que algumas empresas, equivocadamente, pensaram ter sido atacadas pelo WannaCry, quando na realidade, a culpa foi do Adylkuzz.

O que é exatamente o Adylkuzz?

O Adylkuzz é um programa de criptografia que infecta computadores e servidores, e gera dinheiro virtual para seus idealizadores.

“Os sintomas desse tipo de ataque incluem a perda do acesso programas compartilhados do Windows e a degradação do PC e do desempenho de servidores”, de acordo com a Proofpoint.

Enquanto que um computador individual pode gerar apenas algumas Libras (a moeda do reino unido) por semana, o ataque a uma enorme rede de computadores pode gerar imensos lucros para os hackers, o que faz empresas e organizações serem as principais vítimas.

Robert Holmes, o vice-presidente de produtos da Proofpoint, explicou as diferenças entre o WannaCry e o Adylkuzz. “Diferente do ransomware (utilizado no WannaCry), não é feito nenhum pedido de dinheiro para as vítimas. Esse malware é deliberadamente furtivo, pois o usuário irá apenas notar que seu computador está devagar e que está sem acesso aos programas de compartilhamento do Windows.”

A empresa ainda adicionou que “o ataque já está ocorrendo. E apesar de ser menos chamativo que o WannaCry, ele é imenso e potencialmente disruptivo.”

Ainda não está claro quem está por trás do Adylkuzz ou qual sistema operacional é o alvo do ataque cibernético.

Cinco maneiras de melhorar a proteção de suas operações online

Usar os itens dessa lista não é uma garantia que seu computador estará completamente imune a qualquer tipo de ataque cibernético. Mas com certeza irá dificultar a vida de hackers.

1) Habilitar a chamada autenticação de dois fatores (2FA)

Ao utilizá-la, você faz login e digita sua senha normalmente. A diferença é que ela envia um código numérico para outro dispositivo, por meio de SMS, e-mail ou aplicativo de celular. Sem o acesso a esse código, o login é negado, o que dificulta a vida de um hacker ao querer invadir um sistema.

2) Criptografar o tráfego da internet, por meio da Rede Privada Virtual (VPN)

A Rede Privada Virtual (VPN) é um serviço que criptografa suas comunicações digitais, o que dificulta qualquer tipo de interceptação por parte de hackers. Muitas delas são gratuitas, e são ideais para utilizar em redes públicas ou desconhecidas.

3) Reforce a segurança de suas senhas

Esse é um perigo real, pois hackers roubam logins e senhas em um site e as utilizam em outros. E isso é bem simples e fácil de fazer. Crie senhas que sejam longas, fortes e únicas. Existem programas que podem te ajudar a fazer isso. Caso sejam difíceis de serem memorizadas, guarde-as em arquivos criptografados no seu computador.

4) Monitore as atividades de sua máquina, mesmo quando não estiver a utilizando

Muitos programas de computador e aplicativos de celular continuam em funcionamento, mesmo que não estejam em uso. Existem programas que te permitem ver o uso da memória e o tráfego de rede em tempo real.

Se ver que há algo que não deveria estar ocorrendo, não perca tempo e feche esse programa, pois ele pode estar sendo alvo de ataques.

5) Nunca abra hiperlinks ou anexos de e-mails que sejam suspeitos

Mesmo quando eles parecem ser enviados por um amigo ou colega de trabalho, tome bastante cuidado, já que o e-mail pode ter sido comprometido por alguém querendo te atacar.

Na dúvida, entre em contato com a pessoa ou a empresa que te enviou o e-mail. E utilize um número oficial, ao invés de algum listado no e-mail suspeito.

Fonte: DailyMail